网络与信息安全是软件设计师考试的核心知识领域之一,也是现代软件开发中不可或缺的组成部分。本章节将系统梳理相关基础知识,并探讨其在软件开发过程中的具体应用。

一、 网络基础核心概念

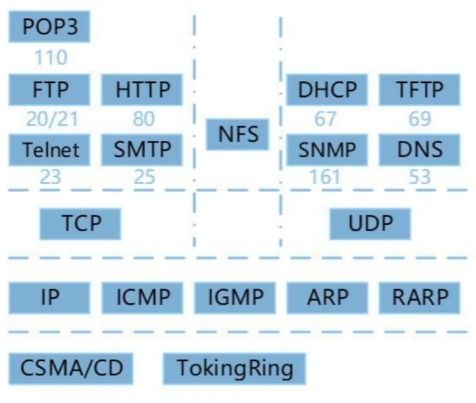

- OSI/RM与TCP/IP模型:理解七层OSI模型(物理层、数据链路层、网络层、传输层、会话层、表示层、应用层)与四层TCP/IP模型(网络接口层、网际层、传输层、应用层)的对应关系与核心协议,是分析网络通信问题的基础。

- 关键协议与端口:掌握HTTP/HTTPS(80/443)、FTP(20/21)、DNS(53)、SMTP/POP3(25/110)、TCP/UDP等协议的特点与区别,了解Socket编程基础。

- 网络设备与拓扑:熟悉交换机、路由器、防火墙等设备的功能,以及常见网络拓扑结构的优缺点。

二、 信息安全基本属性与目标

信息安全主要围绕三个核心属性(CIA三元组)构建:

- 机密性:确保信息不被未授权访问,常用技术为加密。

- 完整性:防止信息被未授权篡改,常用技术为摘要算法(如MD5、SHA系列)与数字签名。

- 可用性:确保授权用户能够可靠访问信息与资源。

不可否认性、可审计性等也是重要目标。

三、 常见安全威胁与攻击方式

软件设计师需识别以下典型威胁:

- 恶意代码:病毒、蠕虫、木马、勒索软件。

- 攻击手段:拒绝服务(DoS/DDoS)、中间人攻击(MITM)、SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)、缓冲区溢出、社会工程学等。

- 安全漏洞:源于设计缺陷、编码错误、配置不当或第三方组件风险。

四、 核心安全技术与机制

- 密码学基础:

- 对称加密(如AES、DES):加解密使用同一密钥,效率高,密钥分发是难点。

- 非对称加密(如RSA):使用公钥/私钥对,解决密钥分发问题,常用于密钥交换与数字签名。

- 散列函数(如SHA-256):生成固定长度摘要,用于验证完整性。

- 身份认证与访问控制:

- 认证方式:口令、动态令牌、生物特征、数字证书、多因素认证。

- 访问控制模型:自主访问控制(DAC)、强制访问控制(MAC)、基于角色的访问控制(RBAC),后者在企业管理系统中应用广泛。

- 网络安全技术:防火墙(包过滤、状态检测、应用代理)、入侵检测/防御系统(IDS/IPS)、虚拟专用网(VPN)、安全协议(SSL/TLS、IPSec)。

五、 安全原则在软件开发中的实践

将安全融入软件开发生命周期(SDLC)至关重要,即“安全左移”。

- 需求与设计阶段:进行威胁建模(如STRIDE模型),识别潜在威胁并制定安全需求;遵循最小权限、默认安全、纵深防御等设计原则。

- 编码实现阶段:

- 输入验证与过滤:对所有外部输入进行严格校验,防止注入攻击。

- 安全编码:避免缓冲区溢出、使用参数化查询防SQL注入、正确处理错误信息防止信息泄露。

- 密码安全存储:使用加盐哈希(如bcrypt、PBKDF2)存储用户口令,切勿明文存储。

- 会话管理:使用安全的会话标识,设置合理的超时时间。

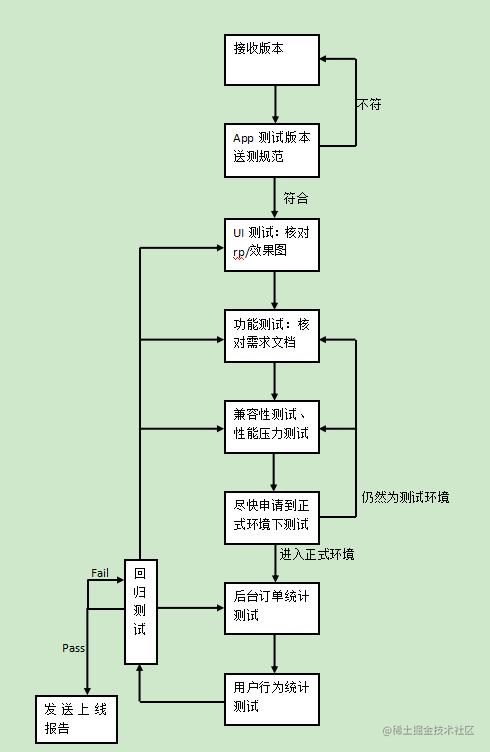

- 测试与部署阶段:

- 进行安全测试,包括漏洞扫描、渗透测试、代码审计。

- 依赖组件安全:持续管理第三方库/框架的漏洞(如使用SCA软件成分分析工具)。

- 安全配置:确保服务器、数据库、中间件等运行环境的安全配置。

- 运维与响应:制定安全监控、日志审计、应急响应与灾难恢复计划。

六、 法律法规与标准

了解《网络安全法》、《数据安全法》、《个人信息保护法》等法律法规的基本要求,以及相关标准(如信息安全等级保护制度、ISO 27001)的框架,对于设计合规软件系统具有重要意义。

对于软件设计师而言,网络与信息安全不仅是考试考点,更是必须内化于思维与实践的专业素养。在软件开发中,应始终坚持“安全不是功能,而是基础属性”的理念,从架构设计到代码编写,系统性地构建安全防线,以应对日益严峻的网络威胁。